ICANN มีความสำคัญและบทบาทหน้าที่อะไร และเกี่ยวข้องอย่างไรกับ สพธอ. สามารถติดตามได้ที่

5 สิ่งควรรู้ เกี่ยวกับ ICANN

ขอบคุณที่มา: ETDA | Electronic Transactions Development Agency (Public Organization).

10 ข้อห้าม ในการทำ SEO หากคุณเผลอทำไป แก้ไขอะไรได้ก็รีบแก้ซะนะครับ ก่อนนะโดนเก็บนะครับ

1. ห้ามโกง Search Engine ในทุกๆ วิธี จะทำอะไรก็ทำแต่ พองาม นะครับ บาง คนอาจจะบอกว่า “ก็มันติดหน้าแรกเร็วนี่” เคยได้ยินคำว่า มาไวไปไวมั้ยล่ะครับ โดนแบนมาเมื่อไหร่อย่าหาว่าผมไม่เตือนนะ อยากให้จำสุภาษิตนึงไว้ว่า “ซื่อกินไม่หมด คดกินไม่นาน” อย่าหลงเข้าไปอยู่ในด้านมืดของ SEO นะครับ

2. อย่าให้เห็นนะว่า link ไหนเข้าไม่ได้ การทำมี link ตัวไหนซักตัว นี่ก็เป็น ผลเสียของ SEO เช่นกันครับ เพราะ บรรดา Search Engine จะมองว่า เว็บที่มี link เสีย หรือที่เรียกกันว่า Broken Link นั้นเป็นเว็บไม่มีคุณภาพ ไม่นาเชื่อถือ เอาล่ะว่าแล้วก็รีบเช็คกันเลยนะครับ เช็ค Broken Link

3. Hosting ที่ให้บริการมีคุณภาพต่ำ เรื่องนี้ก็เห็นใจนะครับ เพราะปรกติ เราจ่ายค่าโฮสเป็นรายปี ก็ใช้ไปแล้วนี่เนอะ อืม…อยากบอกว่า ถ้าเปลี่ยนได้ก็เปลี่ยนเถอะครับ เพราะ อยากให้คุณลองวัดที่ตัวคุณเองดูว่าเวลาเข้าเว็บไหน ที่มันโหลดนานๆ คุณจะอยากเข้ามั้ย หรือ เข้าเว็บไหน แล้วมันกลายเป็น Page Not Found คุณจะกลับมาเข้าเว็บนี้อีกมั้ย และ ก็จงอย่าแปลกใจเลย หาก คุณทำ SEO ขั้นเทพแล้ว เว็บยังไม่ติดอันดับ ซักที อาจเป็นเพราะ บอท มันมาเจอคำว่า Page Not Found ตอนมาเว็บคุณก็เป็นได้

4. link ไปเว็บที่เนื้อหาไม่สอดคล้องกับเว็บเรา เนื้อหาเว็บ กับเว็บที่เรา link ไปหาก็เกี่ยวเหมือนกันนะครับ เพราะ Google panda Algorithm นอกจากจะวัดคุณภาพจากเนื้อหาในเว็บของคุณแล้ว ยังวัดจาก link ที่ไปจากเว็บของคุณด้วยเช่นกัน จะแลก link กับเว็บไหนจะดูแต่ PR ไม่ได้นะครับ ต้องดูเนื้อหาเว็บด้วยครับ

5. link เข้ามามากผิดปรกติ คุณเป็นคนนึงหรือป่าวที่ submit directory ที่เดียว 500 กว่าเว็บ Google คงไม่ปลื้มแน่ถ้าเห็นเว็บไหนทำแบบนี้ เรียกว่าไม่เนียน เอาซะเลย ค่อยๆ ทำดีกว่าครับ เนียนๆ ดูเป็นธรรมชาติ อยากให้จำสุภาษิตนึงไว้ (อีกแระ) ว่า “ช้าๆ ได้พร้าเล่มงาม” วันนึง 10 เว็บ 20 เว็บ ก็พอแล้วครับค่อยๆ นะ ค่อยๆ อ้อ !! อีกเรื่องครับ เว็บที่ link เข้ามาต้องเป็นเว็บที่เนื้อหาสอดคล้องกับเว็บคุณเหมือนกันนะครับ

6. อย่าทำ Gray SEO อย่างน่าเกลียด คำพระสอนไว้ว่าให้เดินสายกลาง เราก็ทำ SEO กันแบบสีเทาๆ เหอๆ เค้ามี สายขาว กับ สายดำ เราสายเทา ว่างั้น อืม…บาปเบาๆ ทำบ่อยๆ มันก็เป็นบาป หนักได้เหมือนกันนะครับ เพราะ ฉะนั้น Gray SEO ถ้าเราคิดว่าเฮ้ย “ไม่เป็นไร” แล้วอัดมันทุกวันล่ะก็ มันก็จะกลายเป็นเหมือนกับคุณกำลังทำ Black SEO อยู่ แล้วก็รอวันโดนแบนได้เลยล่ะครับ

7. ทำตัวเป็นโจรขโมยเนื้อหา นอกจากจะบาป แล้ว คริสต์ก็ผิดพระบัญญัติข้อ 8 ทาง พุทธก็ผิดศีลข้อ 2 ทาง Search Engine ก็มองว่าคุณ Duplicate Content อีกด้วย ผมเคยพูดถึงเรื่องนี้ในบทความ Google panda คืออะไร Duplicate Content คือ การก็อปปี้ หรือ ขโมย เนื้อหาข้อมูลมากจากเว็บไซต์อื่นๆ มาเว็บในเว็บของคุณเอง Google ก็จะมีหน้าที่เป็นตำรวจมาจับขโมยนั่นเอง

8. ทำ Cloaking เหอๆ จะกลายเป็นบทความศาสนา แล้วมั้ง ก็คือ ข้อนี้บาปครับ และ นอกจากนี้ ทาง Search Engine ก็มองว่าเว็บคุณไม่ดีด้วย การทำ Cloaking การทำหน้าเว็บเพื่อหลอก Bots หรือ Crawler ของ Search Engine โดยทำเพื่อให้เว็บติดอันดับอย่างรวดเร็ว ครับ เหมือนกับการโกหก แหละครับ บาปกรรม นะ

9. หลีกเลี่ยงโปรแกรมช่วยทำ SEO ใครมาชวนให้ลองบอกไปเลยว่าไม่ เพราะ Search Engine เค้าฉลาดนะ จับได้หมดแหละครับอย่าพยายามเลย ไอ้วิธีนี้อ่ะไม่ได้ผลหรอกครับ เข้าข่าย ข้อ1 โกง Search Engine นะครับ

10. การทำ Redirects มาถึงข้อนี้อาจมีคนท้วงผมครับว่า “จำได้นะว่าเคยให้ทำ แนะนำไว้ในบทความที่ชื่อว่า 18 สิ่งง่ายๆเกี่ยวกับ SEO ที่นักพัฒนาเวปไซท์มักจะมองข้ามไป” ใช่ครับผมเคยบอกไว้ การทำ Redirect นั้นควรทำแต่ต้องทำอย่างถูกวิธีครับทำได้แค่วิธีที่ชื่อว่า 301 redirect เท่านั้นครับ ถ้าเป็นประเภท <META HTTP-EQUIV=’Refresh’ อะไรแบบนั้น อย่าครับ ห้ามเด็ดขาด

ขอบคุณข้อมูลดี ๆ จาก โฮสอะตอม ครับ

ปัญหานี้เกิดจากหลายสาเหตุด้วยกัน แล้วแต่สถานการณ์นะครับ แต่ในกรณีผมเนี่ยกำลังจะติดตั้งเว็บใหม่ แต่ทว่ายังไม่ทันเข้าไปถึงหน้าติดตั้งเลยครับ เจอทีถึงกับสะอึกเลยครับ

สาเหตุและวิธีการแก้ไข

ความจริงอาการ 500 Internal Server Error เนี่ยเกิดได้จากหลายสาเหตุนะครับขอบอกไว้ก่อน

1.ตั้งค่า Permission ไม่ถูกหลักของ WordPress นั่นคือ ไฟล์ทุกไฟล์จะต้องเป็น 644 และโฟลเดอร์จะต้องเป็น 755 มิฉะนั้นบางครั้งอาจจะ Error ได้

2.ตั้งค่า Permission ไม่ถูกหลักของ Server (บาง Server จะบล๊อกไว้ไม่ให้ตั้ง Permission เป็น 777 มิฉะนั้นจะขึ้น 500 Internal Server Error)

3.ไฟล์ .htaccess เสีย หรือสร้างขึ้นมาแล้วแต่พิการ ด้วยสาเหตุใดๆก็ตาม ให้ทำการดึงลงมาแก้ไขใหม่อีกครั้ง สังเกตุง่ายๆ ไฟล์ .htaccess จะมีขนาดเป็น 0 kb และอัพโหลดขึ้นไป ทั้งนี้ให้ใส่โค๊ดพื้นฐานของ WordPress นะครับยังไม่ต้องใส่ลูกเล่นกับไฟล์ .htaccess ใส่ค่าดังนี้

# BEGIN WordPress

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteBase /

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

</IfModule>

# END WordPress

ถ้ายังไม่หาย ให้ลองปิดปลั๊กอินทั้งหมด บางคนสงสัยว่า เอ๊ะทำยังไง ก็ในเมื่อมันเข้าเว็บไม่ได้เลยอะ

วิธีการปิดปลั๊กอินในกรณีที่เข้าหน้า Admin ไม่ได้ มีดังนี้ครับ

1.ให้ FTP เข้าไปยังโฟลเดอร์ wp-content -> plugins จะเจอกับไฟล์ปลั๊กอินเยอะแยะเลยครับ

2.ให้ทำการเปลียนชื่อโฟลเดอร์ปลั๊กอิน เช่น ถ้าผมจะเปลี่ยนชื่อให้ง่ายๆ คือ ใส่ “_”ข้างหน้าชื่อ ตัวอย่าง _all_in_on_seo_pack

การเปลี่ยนชื่อ = Deactivate ปลั๊กอิน

ขอบคุณข้อมูลดี ๆ จาก professional-wordpress.com

การย้ายเว็บไซต์ มักเป็นเรื่องยุ่งยากชวนปวดหัวเสมอ แต่ต่อไปนี้เราจะมาทำให้มันเป็นเรื่องง่ายกัน โดยการใช้ปลั๊กอินที่จะทำการมัดรวมเว็บไซต์ของเราเข้าด้วยกัน แล้วนำไปติดตั้งยังอีกโฮ้สต์ในอีกโดเมน และได้หน้าตาออกมาเหมือนกันอย่างกับโคลนนิ่งเลยทีเดียว

เมื่อไหร่ที่เราควรทำการสำรองข้อมูล

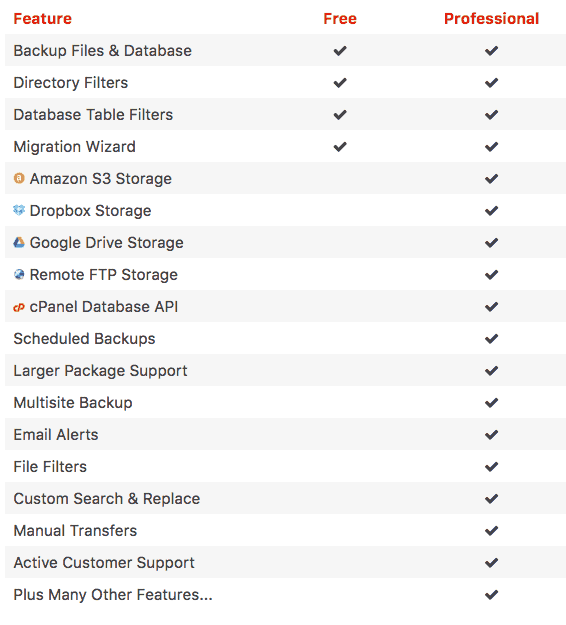

เป็นปลั๊กอินสำหรับการแบ็คอัพหรือย้ายเว็บไซต์ WordPress ที่ได้รับความนิยมเป็นอย่างมากในจำนวนเว็บปลั๊กอินฟรีทั้งหลายของ WordPress เนื่องจากใช้งานค่อนข้างง่ายและคาดหวังได้ มีเวอร์ชั่น Free และแบบ Professional วันนี้เราจะใช้ตัวฟรีกันค่ะ

ตัวฟรีนี้จะเหมาะสำหรับการย้ายเว็บไซต์มากกว่า เพราะปกติปลั๊กอินที่ใช้สำหรับการสำรองข้อมูลนั้นจะต้องมีคุณสมบัติอย่างน้อยเพิ่มอีก 2 อย่าง นั่นก็คือ การตั้งเวลาแบ็คอัพ และ การส่งแบ็คอัพไปยังแหล่งเก็บไฟล์ภายนอก ซึ่งคุณสมบัติเหล่านี้จะไม่มีในตัวฟรีนั่นเอง ให้มานั่งแบ็คอัพเองตลอด เชื่อเถอะค่ะว่าขยันทำไม่ถึงอาทิตย์ก็เลิกแน่นอน! เราผ่านจุดนั้นมาแล้ว

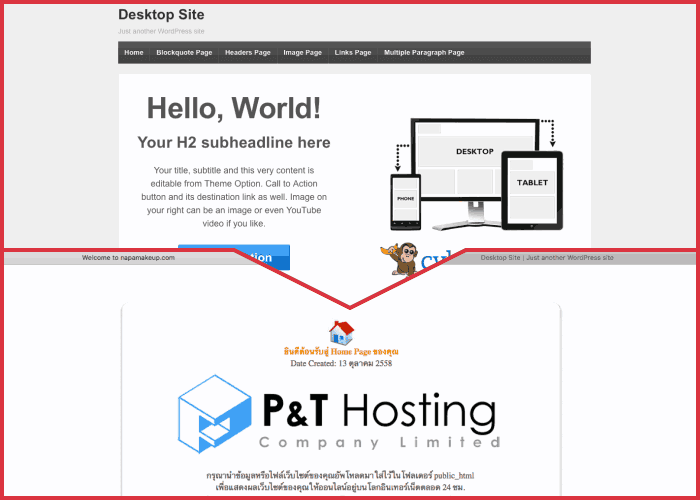

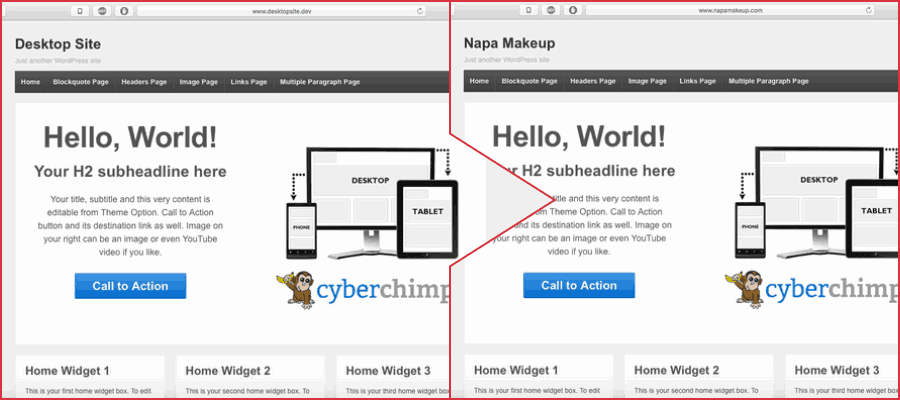

ขั้นแรกเรามาดูเว็บปัจจุบันของเรา เว็บแรกอันบนเป็นเว็บที่เราจำลองบนเครื่องเอง ชื่อ desktopsite.dev (ซึ่งสมมุติว่าเราได้ทำการแก้ไขเรียบร้อยแล้ว) ส่วนเว็บที่ 2 อันล่างชื่อ napamakeup.com ซึ่งเป็นเนื้อหาเริ่มต้นจากทางโฮสต์ ทีนี้เราต้องการจะทำให้ อันล่างเป็นเหมือนอันบน ด้วยการย้ายแบบ Migrate

เริ่มกันเลยดีกว่าค่ะ

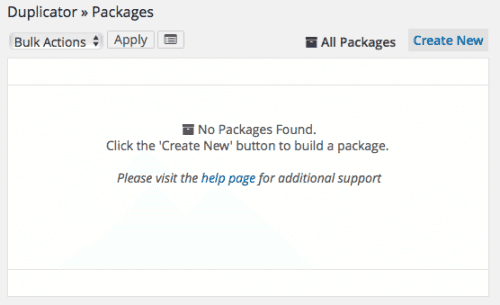

หลังจากติดตั้งปลั๊กอินแล้ว บนเว็บต้นทางของเรา ให้เราไปที่เมนู Duplicator > Packages ที่แถบเมนูด้านซ้ายมือ แล้วคลิกปุ่ม Create New ด้านมุมขวา

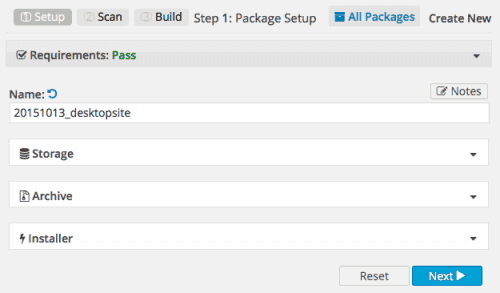

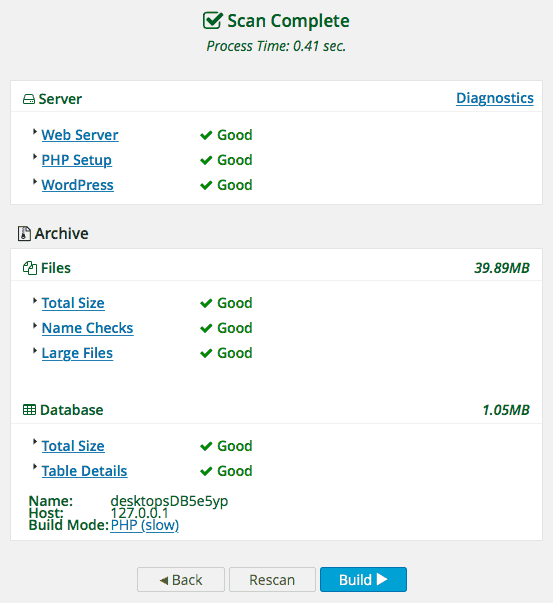

จากนั้นคลิปปุ่ม Next

ระบบก็จะทำการสแกนไฟล์ในของเว็บเราและแสดงสถานะต่างๆ บางโฮ้สต์ก็มีการติดตั้งที่ไม่สนับสนุนกันหรืออาจจะล้าหลังก็จะทำให้เราลำบาก เราเคยมาแล้วกับโฮ้สต์เดิม สุดท้ายต้องมาคอย Import ภาพและบทความทีละอย่างใหม่ ติดตั้งใหม่ เหนื่อย

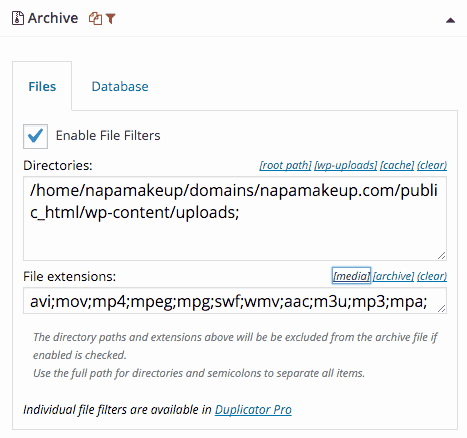

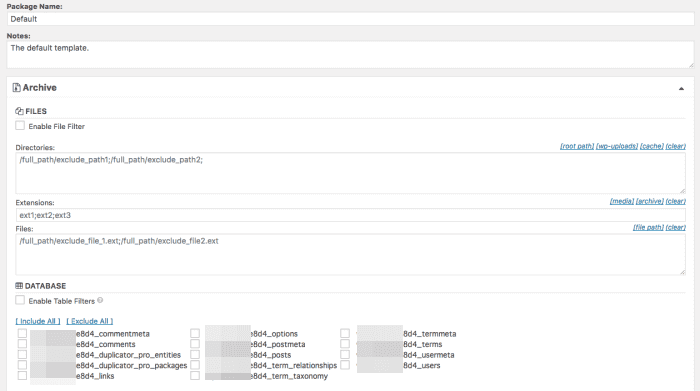

สำหรับเว็บที่มีไฟล์ uploads เยอะ เช่น รูปภาพ วิดีโอ เราก็สามารถที่จะละเว้นการแบ็คอัพไฟล์เหล่านั้นแล้วดาวน์โหลดมาอัพขึ้นเองต่างหากดไ้ โดยการคลี่แท็บ Archive ออกมาเพื่อตั้งค่าดังนี้

Files

ติ๊ก Enable File Filters เสร็จแล้วก็ใส่พาทของไฟล์ที่ไม่ต้องการในช่อง Directories: เพื่อละเว้นโฟลเดอร์ที่ไม่ต้องการแบ็คอัพ สามารถคลิกที่ [root path] [wp-uploads] [cache] เพื่อกรอกอัตโนมัติได้ คั่นแต่ละพาทด้วยเครื่องหมาย ; เราสามารถเปิดโปรแกรม FileZilla เพื่อดูพาทที่แน่นอนได้

ส่วน File extensions: ก็คือ ประเภทของไฟล์ที่เราไม่ต้องการจะแบ็คอัพ เช่น ไฟล์วิดีโอ เป็นต้น

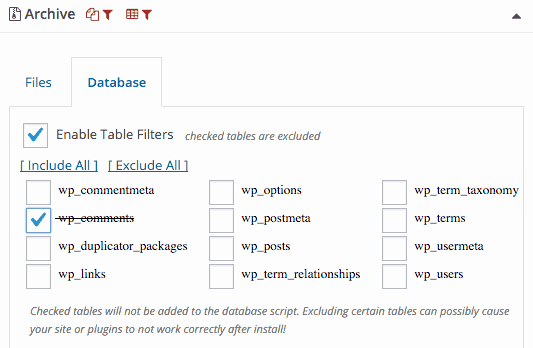

Database

ในแท็บนี้จะเน้นไปในส่วนของฐานข้อมูลที่เราไม่ต้องการให้แบ็คอัพไปด้วยค่ะ ให้ติ๊ก Enable Table Filters ก่อน แล้วไม่ต้องการอันไหนก็ติ๊กที่อันนั้นนะคะ

เพียงเท่านี้เราก็จะสามารถย่อขนาดไฟล์และย่นเวลาในการแบ็คอัพได้แล้วค่ะ

จากนั้นคลิกปุ่ม Build

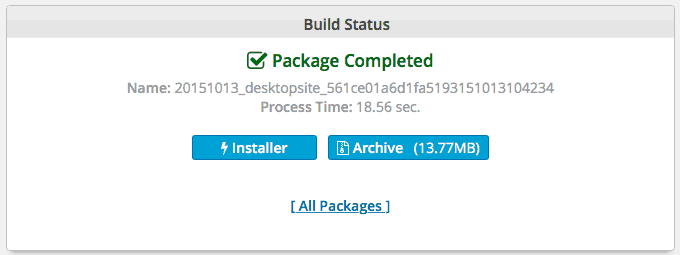

รอจนเสร็จก็จะขึ้นหน้าต่างแบบนี้ แสดงว่าเรียบร้อยแล้ว

ให้เราทำการคลิกเพื่อดาวน์โหลดไฟล์ทั้ง 2 มาไว้ที่เครื่องเราค่ะ

เป็นอันเสร็จสิ้นการแบ็คอัพที่โฮ้สต์ต้นทาง ถ้าหากผ่านขั้นตอนการสแกนไปได้ก็ไม่ค่อยจะมีปัญหาอะไรแล้วค่ะ ส่วนใหญ่ที่ติดปัญหาคือ 1. โฮ้สต์ไม่ซับพอร์ต อันนี้ต้องดูว่ามันเป็นตรงไหนแล้วคุยกับโฮ้สต์ถ้าไม่สามารถแก้ด้วยตัวเองได้ 2. ไฟล์มีขนาดใหญ่เกินไป อาจจะไม่รวมไฟล์ที่มีขนาดใหญ่ไปด้วย หรือซื้อตัว Pro ที่รับไฟล์ขนาดใหญ่มากๆ ได้

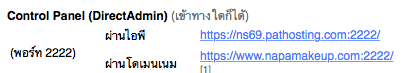

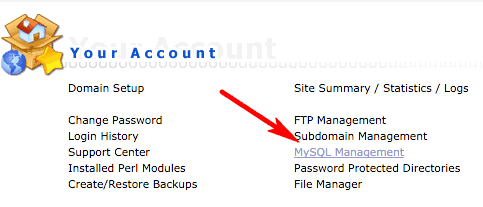

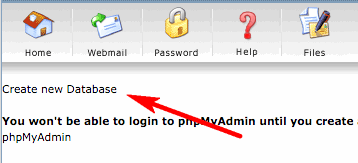

ล็อกอินใช้งาน Control Panel ของเว็บ Napamakeup.com เรา โดยดูการเข้าใช้งานและรหัสผ่านจากอีเมลที่ทางโฮ้สต์ส่งมาให้ ใช้ DirectAdmin จากนั้นทำการสร้างฐานข้อมูล

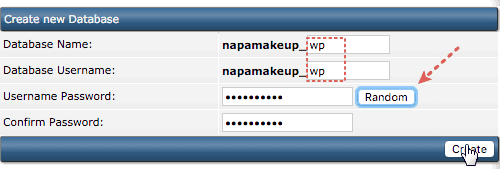

กรอก Database Name, Database Username กด Random รหัสผ่าน แล้วคลิก Create

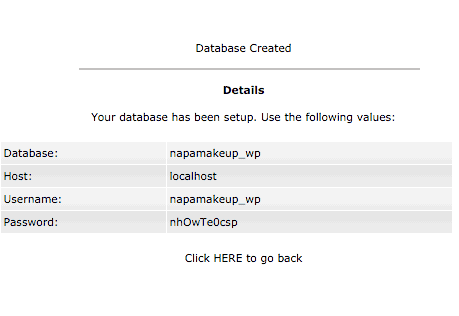

เราก็จะได้ข้อมูล Database มาแบบนี้ อย่าเพิ่งปิดนะคะ ก๊อปทั้งหมดใส่ Notepad ไว้ก่อนก็ได้ค่ะ

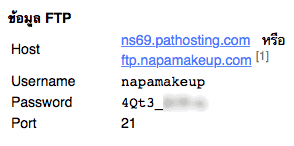

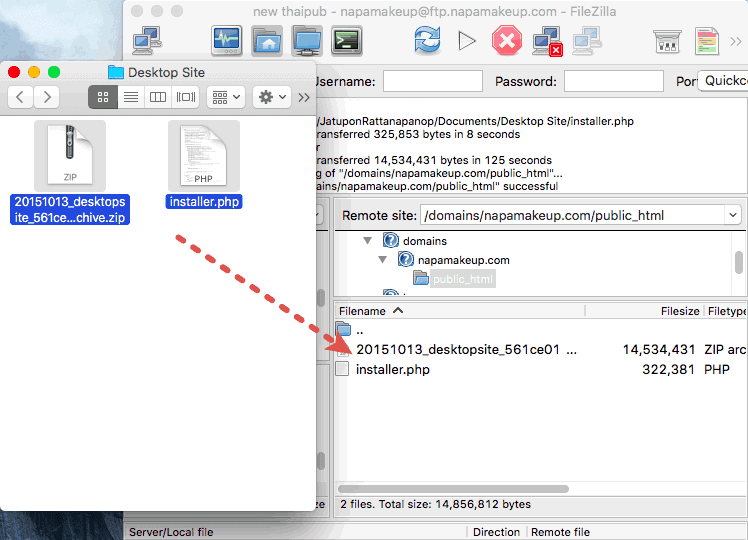

ให้เรานำข้อมูล FTP ของเว็บ (มีในอีเมล) มาทำการเชื่อมต่อกับโฮ้สต์ของเราด้วยโปรแกรม FileZilla เพื่อทำการลบไฟล์ทั้งหมดในโฟลเดอร์ public_html ออก แล้วอัพโหลดไฟล์ที่เราได้ดาวน์โหลดมาเก็บไว้ก่อนหน้านี้ขึ้นไปแทน

อ่านหน้าต่อไปสำหรับการเริ่มติดตั้งติดตั้งแบ็คอัพลงไปที่เว็บใหม่

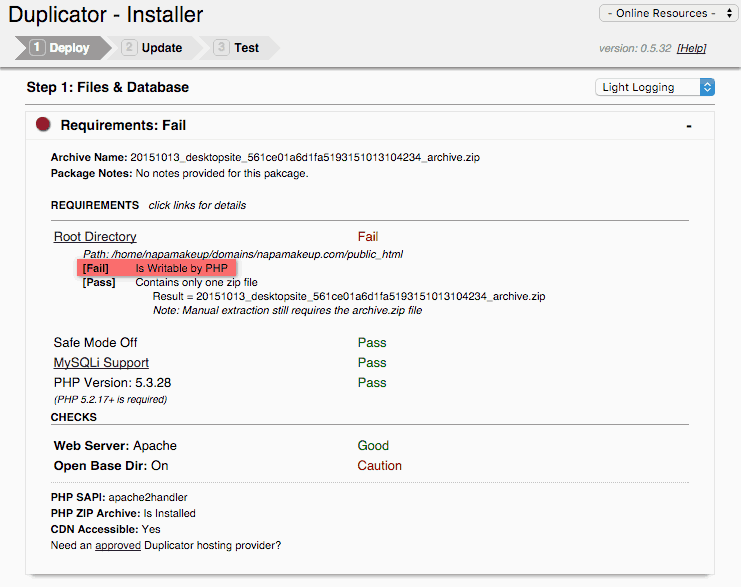

ที่ช่อง Address bar ก็ให้เราพิพม์ชื่อเว็บเราตามด้วยชื่อไฟล์ installer.php เป็น napamakeup.com/installer.php

อันนี้ระบบแจ้งว่า Fail ที่ Root directory นะคะ คือตัว public_html ไม่ได้เปิดให้เขียนไฟล์ได้นั่นเอง

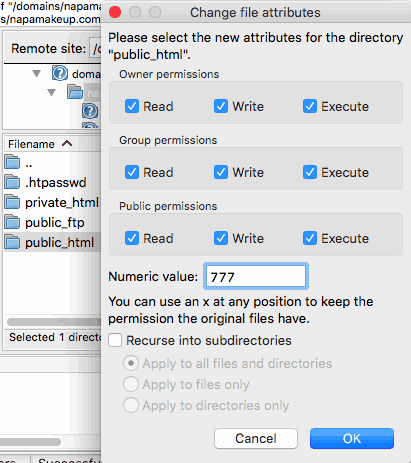

ดังนั้นก็ให้เราไปแก้ Permission ของโฟลเดอร์ public_html ให้เป็น 777 ก่อนค่ะ โดยการใช้โปรแกรม FileZilla เช่นเดิม คลิกขวาที่ public_html เลือก File Permission ใส่เลข 777 (แล้วมาเปลี่ยนกลับเป็น 755 หรือ 644 หลังจากติดตั้งเว็บเสร็จแล้ว)

จากนั้นลองรีเฟรชหน้าเว็บอีกที

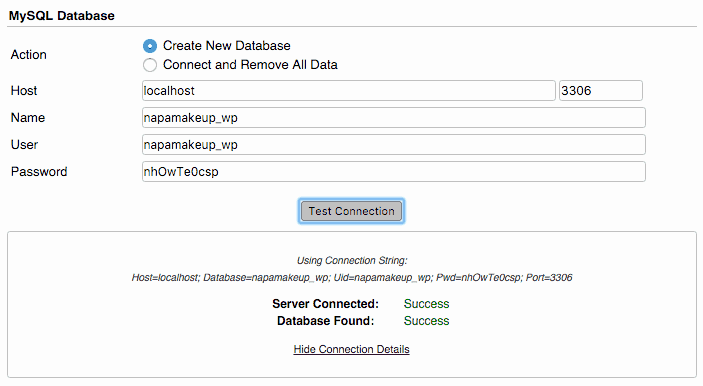

เมื่อผ่านแล้ว ระบบจะให้เราใส่ข้อมูลของ Database ที่เราได้สร้างไว้ก่อนหน้านี้ ก๊อปมาใส่ได้เลย

จากนั้นคลิกปุ่ม Test Connection เพื่อทดสอบว่าถูกต้องหรือไม่

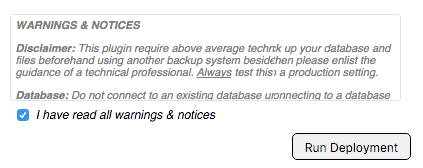

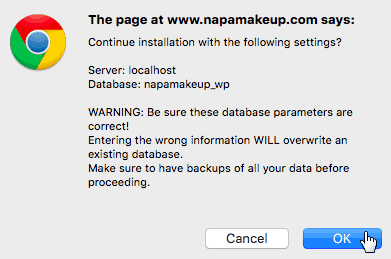

เลือนไปด้านล่าง ติ๊กยอมรับ แล้วคลิกที่ปุ่ม Run Deployment

กำลังทำการติดตั้ง

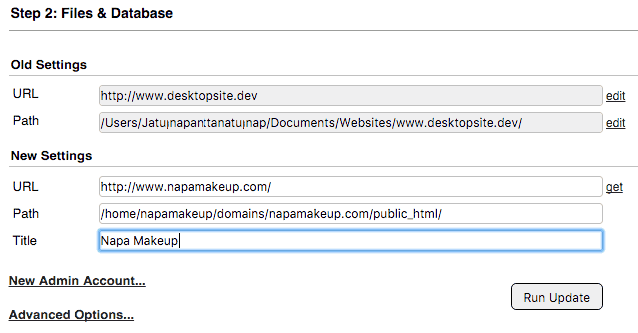

เสร็จแล้ว เช็คความถูกต้องก่อนกด Run Update โดยเราสามารถเปลี่ยน Title ตอนนี้ก็ได้ หรือคลิกที่แท็บ New Admin Accountเพื่อเพิ่มยูเซอร์ใหม่หรือ Advanced Options สำหรับการจัดการฐานข้อมูลเพิ่มเติม

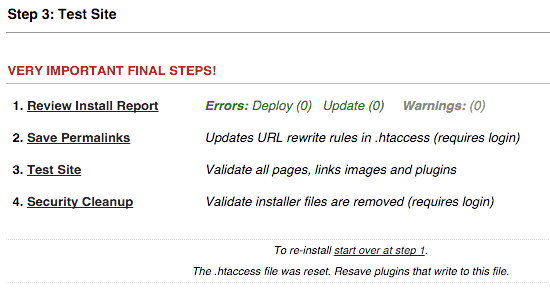

พอมาถึงขั้นตอนนี้ก็เป็นอันเสร็จสมบูรณ์แล้วค่ะ จัดการขั้นสุดท้ายด้วยการคลิกที่ลิงค์ต่างๆ

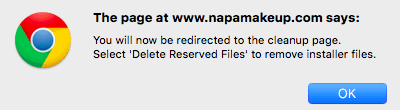

ในที่นี้เราลอง Test Site ดูแล้วเห็นว่าถูกต้อง ก็ทำการคลิก Security Cleanup ค่ะ เขาจะให้เรายืนยันอีกครั้ง

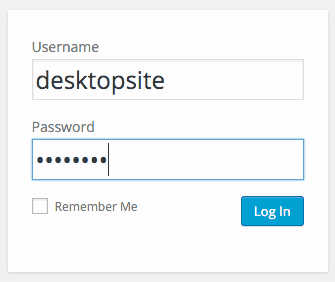

ระบบจะให้เรากรอก Username, Password อันเดิมเว็บเดิมที่เราใช้บน desktopsite.dev ค่ะ

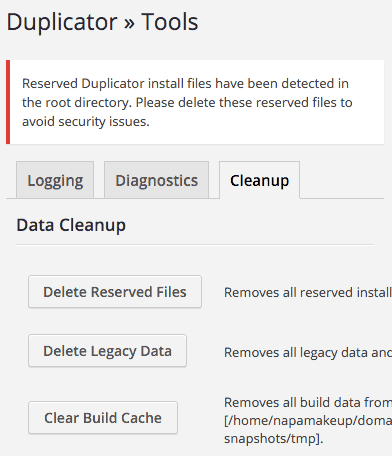

ระบบก็จะนำเราล็อกอินเข้ามาที่ Dashboard ของ WordPress ที่เมนู Duplicator > Tools ให้เราคลิก Delete และ Clear ทั้ง 3 อย่างในแท็บ Cleanup

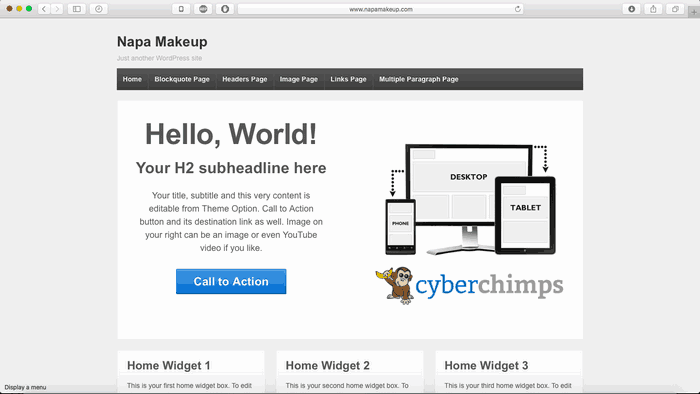

หน้าตาเว็บใหม่ของเรา แทบแยกไม่ออกจากอันแรกเลยใช่มั๊ยคะ หากเราไม่เปลี่ยน Title ก่อนหน้านี้ ก็จะเหมือนกันเป๊ะค่ะ

ภาพเปรียบเทียบ

แค่นี้ก็เป็นอันเสร็จเรียบร้อย เห็นมั๊ยคะว่าย้ายเว็บนั้นไม่ยากอย่างที่คิด

เวอร์ชั่นโปรนั้นสามารถที่จะเพิ่มความสามารถหลายๆ อย่างที่คุ้มค่ากับการลงทุนในราคาเพียง $39 สำหรับ 3 เว็บไซต์ จุดเด่นที่สำคัญนอกเหนือจากการใช้กับเว็บขนาดใหญ่แล้ว ยังมีสิ่งที่น่าสนใจเช่น

สร้างเทมเพลตการแบคอัพไว้ล่วงหน้า เทมเพลตที่ว่านี้ก็คือ การที่เราต้องการจำกำหนดว่าจะรวมไฟล์ไหน หรือไม่ต้องการที่จะรวมไฟล์ไหนในแบคอัพ จะเอาเฉพาะฐานข้อมูลหรือจะเอาไฟล์อื่นๆ ด้วย เป็นต้น ปกติเราต้องทำการกำหนดทุกครั้ง แต่ถ้าเราสร้างเทมเพลตไว้แล้ว เราก็สามารถเลือกจากเทมเพลตได้เลย

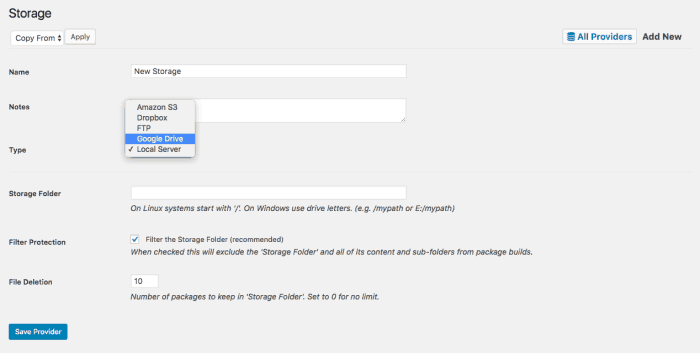

สามารถที่จะส่งไฟล์แบคอัพไปเก็บไว้บนพื้นที่เก็บไฟล์ออนไลน์ยอดนิยมอย่าง Amazon S3, Dropbox, Google Drive หรือส่งเป็น FTP ไปเก็บไว้บนเซิฟเวอร์อื่นที่เรามีก็ได้ สามารถเพิ่มที่เก็บได้หลายที่นอกเหนือจากเก็บไว้บนเซิฟเวอร์เดียวกับเว็บไซต์

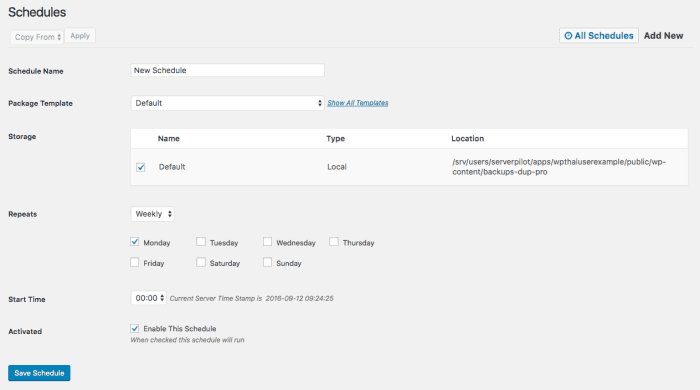

กำหนดระยะเวลาในการแบคอัพแบบอัตโนมัติ ทำให้ไม่จำเป็นต้องมาคลิกเอง หากเว็บมีปัญหาเราก็สามารถย้อนกลับไปที่การแบคอัพอัตโนมัติล่าสุดได้เลย สามารถเลือกได้ว่า การแบคอัพอัตโนมัติตัวไหน ใช้กับเทมเพลตไหน เช่น ช่วงเย็นแบคอัพฐานข้อมูล ดึกๆ ก็แบคอัพไฟล์ หรือแบคอัพทั้งเว็บอาทิตย์ละครั้ง เป็นต้น

และยังมีอีกหลายฟีเจอร์ที่สามารถอำนวยความสะดวกให้เราได้ดังลิสต์ด้านล่าง

หากโฮ้สต์ไหนใช้ปลั๊กอินนี้ไม่ได้ อาจจะลองใช้ วิธีการย้ายแบบ Manual ดูนะคะ เสียเวลาหน่อยแต่ได้แน่นอนค่ะ

ในช่วงเวลาที่มันเกิดขึ้นว่าเมื่อคุณเปิดเบราว์เซอร์ Google Chrome ของคุณคุณจะได้รับ “การเชื่อมต่อของคุณไม่เป็นส่วนตัวข้อผิดพลาด” เราได้รับการตีพิมพ์เมื่อเร็ว ๆ นี้บทความเกี่ยวกับข้อผิดพลาด Chrome อื่น ๆ เช่นกัน แต่อย่างหนึ่งที่อ่านดังนี้กลัวคนมากที่สุด:

ผู้บุกรุกอาจพยายามที่จะขโมยข้อมูลของคุณจาก www.example.com (เช่นรหัสผ่านบัตรข้อความหรือบัตรเครดิต)

NET :: ERR_CERT_COMMON_NAME_INVALID

ในช่วงเวลาสายเหล่านี้เราทุกคนรู้สึกกลัวการสูญเสียรหัสผ่านและความปลอดภัยดิจิตอลของเรา ดังนั้นขวาที่จุดเริ่มต้นให้เราแจ้งให้ทราบว่าข้อผิดพลาด Chrome นี้เป็นเรื่องง่ายมากที่จะแก้ปัญหา ในบทความนี้เราจะได้เรียนรู้เหตุผลที่อยู่เบื้องหลังข้อผิดพลาดนี้และวิธีที่จะแก้ไขได้

ข้อผิดพลาดนี้จะปรากฏเฉพาะในกรณีของ URL ของเว็บไซต์ที่ขึ้นต้นด้วย HTTPS แทน HTTP โปรโตคอล HTTPS แสดงให้เห็นว่าข้อมูลที่ส่งอย่างปลอดภัยในเว็บไซต์ที่ใช้ SSL เราจะไปในรายละเอียดเพิ่มเติมในภายหลังในบทความ

คุณสามารถทำตามขั้นตอนต่อไปนี้เพื่อที่จะแก้ปัญหาข้อผิดพลาดนี้ คุณควรจะไปผ่านขั้นตอนเหล่านี้โดยหนึ่งที่เราได้ระบุไว้ตามประสิทธิภาพ

ก่อนอื่นคุณควรตรวจสอบวันที่และเวลาของเครื่องคอมพิวเตอร์ของคุณ ในคอมพิวเตอร์รุ่นเก่าแบตเตอรี่บนเมนบอร์ดเป็นอ่อนแอหลังจากนั้นไม่กี่ปีที่ผ่านมาและที่เป็นสาเหตุของความผิดปกติของระบบวันที่และเวลา เราจะอธิบายในภายหลังว่าเป็นสาเหตุที่ผิดวันที่และเวลาที่ก่อให้เกิดข้อผิดพลาดนี้ ในขณะที่ให้ของได้รับตรงไปยังจุดและแก้ปัญหา

คุณอาจจะสังเกตเห็นว่าในครั้งต่อไปคุณจะรีบูตเครื่องคอมพิวเตอร์, วันที่และการตั้งค่าเวลาอีกครั้งจะได้กลายเป็นที่ไม่ถูกต้อง หากเป็นกรณีที่คุณควรเปลี่ยนแบตเตอรี่เมนบอร์ด แบตเตอรี่นี้รักษาบนนาฬิกาคณะกรรมการในขณะที่ระบบขับเคลื่อนปิด

เนื่องจากการเชื่อมต่อของคุณไม่เป็นส่วนตัวเป็นข้อผิดพลาดที่เกี่ยวข้อง SSL ก็ยังเป็นสิ่งสำคัญที่จะตรวจสอบการตั้งโปรแกรมป้องกันไวรัสของคุณ ซอฟต์แวร์เหล่านี้บางครั้งปิดกั้นใบรับรอง SSL ของเว็บไซต์และทำให้ Google Chrome พ่นสุทธิข้อผิดพลาด SSL :: ERR_CERT_DATE_INVALID

เมื่อต้องการแก้ไขปัญหานี้ให้ตรวจสอบการตั้งค่าของโปรแกรมป้องกันไวรัสของคุณ คุณจำเป็นที่จะปิดการสแกน SSL โดยโปรแกรมป้องกันไวรัส ที่แตกต่างกันซอฟต์แวร์ป้องกันไวรัสที่มีการตั้งค่านี้ในสถานที่ที่แตกต่างกัน เพียงแค่มองหามันภายใต้การเลือกการตั้งค่า

ถ้าป้องกันไวรัสที่มีการกำหนดค่าการสแกนเว็บไซต์ก่อนที่คุณจะเรียกมันบางครั้งไวรัสอาจตรวจสอบวันที่ไม่ถูกต้องในใบรับรอง SSL ของเว็บไซต์ เป็นผลให้มันจะคิดว่าการเชื่อมต่อของคุณกับเว็บไซต์ที่ไม่ปลอดภัย และทำให้เกิดข้อผิดพลาด

เช่นเดียวกับเบราว์เซอร์อื่น ๆ ทั้งหมด Google Chrome ยังช่วยให้เว็บไซต์ใช้คุกกี้เพื่อติดตามการโต้ตอบของคุณกับพวกเขา บางครั้งข้อมูลในคุกกี้เหล่านี้ได้รับการตีความโดย Chrome เหตุการณ์ดังกล่าวอาจบังคับ Chrome แสดงข้อผิดพลาด SSL หากขั้นตอนก่อนหน้านี้ไม่ได้ทำงานคุณควรลบคุกกี้ที่กำหนดโดยเบราว์เซอร์Google Chrome

ค้นหาคุกกี้ใน Google Chrome

ล้างคุกกี้ใน Google Chrome

หากไม่มีวิธีการข้างต้นทำงานและคุณยังคงได้รับการเชื่อมต่อของคุณไม่ได้เป็นข้อผิดพลาดส่วนตัวก็มีแนวโน้มว่า Google Chrome เป็นเพียงแค่สับสนและคุณอาจเลือกที่จะดำเนินการเว็บไซต์

ที่นี่เราอยากจะแนะนำให้ระมัดระวัง ถ้าคุณได้รับการใช้เว็บไซต์ในคำถามและคุณเชื่อว่าเว็บไซต์ที่เป็นที่ของที่มีคุณภาพดีและการบำรุงรักษาโดยมืออาชีพที่รับผิดชอบ – แล้วคุณสามารถดำเนินการละเว้นการเชื่อมต่อของคุณไม่ได้เป็นข้อผิดพลาดส่วนตัว

แต่ถ้าคุณกำลังเยี่ยมชมเว็บไซต์เป็นครั้งแรกและจะมีเนื้อหาสำหรับผู้ใหญ่ (เช่นภาพลามกอนาจารการพนันเกมนิตยสารสำหรับผู้ใหญ่) แล้วคุณดีวางความคิดของการเยี่ยมชมเว็บไซต์ที่ คุณควรมองหาทางเลือกเว็บไซต์ที่มีเนื้อหาหรือบริการที่คล้ายกัน

จำนวนมากของเว็บไซต์ที่เกี่ยวกับการใช้อินเทอร์เน็ตอย่างปลอดภัย SSL เพื่อส่งข้อมูลของผู้ใช้ ตัวอย่างเช่นเมื่อคุณส่งแบบฟอร์มหรือเข้าสู่เว็บไซต์ข้อมูลที่เต็มไปด้วยคุณเดินทางจากเบราว์เซอร์ของคุณไปยังเซิร์ฟเวอร์ในรูปแบบการเข้ารหัสสูง การเข้ารหัสนี้จะกระทำโดยชั้น SSL และมันจะช่วยในการรักษาแฮกเกอร์ออกไป

SSL ย่อมาจาก Secure Socket Layer เว็บไซต์ที่ใช้ SSL ทุกคนมีที่จะได้รับและเก็บในการต่ออายุใบรับรอง SSL ที่ตรวจสอบเว็บไซต์ การเชื่อมต่อของคุณไม่ได้ข้อผิดพลาดส่วนตัวมักจะเกิดขึ้นเมื่อเบราว์เซอร์ของคุณไม่สามารถที่จะตรวจสอบใบรับรอง SSL หรือเมื่อใบรับรอง SSL จะถือว่าหมดอายุ ถ้าวันที่ระบบของคุณกลับไปหรือมาจากวันที่เกิดขึ้นจริง (ตามที่มันเกิดขึ้นเมื่อแบตเตอรี่อยู่ในระดับต่ำ) แล้วใบรับรอง SSL วันหมดอายุจะไม่ตรงกับ

ถ้าป้องกันไวรัสของคุณมีการกำหนดค่าการสแกนเนื้อหาของเว็บไซต์ที่คุณเรียกดูอินเทอร์เน็ตบางครั้งล้มเหลวในการป้องกันไวรัสขั้นตอนการสแกนแล้วยังข้อผิดพลาดนี้ขึ้นมา

ขอบคุณข้อมูลดี ๆ จาก TECHWELKIN

ทุกๆ เว็บไซต์จะสามารถขอ SSL Certificate มาติดตั้งได้ฟรีโดยไม่มีค่าใช้จ่ายใดๆ ทั้งสิ้น ประสิทธิภาพการเข้ารหัสสามารถทำได้ดีไม่แตกต่างจาก SSL Certificate ที่มีขายแบบปกติ เริ่มติดตั้งโดยการ Login เข้าสู่ DirectAdmin Control Panel ของเราครับ

1. เลือกเมนู Domain Setup เพื่อเปิดใช้งาน SSL Certificates

2. คลิกโดเมนที่ต้องการ

3. ติ๊กเลือกเมนู Secure SSL จากนั้นคลิก Save จากนั้นตรวจสอบในส่วนของ private_html setup ว่าได้ติ๊กเลือกเมนู Use a directory named private_html เรียบร้อยแล้ว

4. กลับไปที่หน้า Home ของ DirectAdmin ในส่วนของเมนู Advanced Features คลิกเลือก SSL Certificates

5. ติ๊กเลือกเมนู Use the server’s shared signed certificate. จากนั้นเลือก Free & automatic certificate from Let’s Encrypt

6. ระบุข้อมูลส่วนตัวตามช่องรายละเอียดดังภาพ จากนั้นคลิก Save ด้านล่างสุด

7. ระบบได้ยื่นคำขอไปยัง Let’s Encrypt และบันทึก Certificate and Key ไว้บน Server เรียบร้อยแล้วครับ

เมื่อเราติดตั้ง Let’s Encrypt SSL Certificate ลงในโดเมนของเราเรียบร้อยแล้ว แต่เว็บของเรามันยังไม่เป็น HTTPS นะครับ ซึ่งขั้นตอนต่อไป ผมจะมาแนะนำการทำเว็บ WordPress ของเราให้เป็น HTTPS ไปดูกันเลย ^_^

1. ให้เข้าไปหน้า DirectAdmin แล้วให้เราติดตั้ง WordPress ผ่าน Softaculous apps installer

2. เมื่อเราเข้าสู่หน้าการติดตั้งตั้ง WordPress ของ Softaculous แล้ว ในส่วนของ Choose Protocol ให้เลือกเป็น HTTPS ได้เลยครับ

3. หลังจากติดตั้ง WordPress เสร็จเรียบร้อย เราจะพบว่า Web Browser แจ้งว่าเว็บไซต์ของเรามีการเชื่อมต่อแบบเข้ารหัส เป็น HTTPS แล้วครับ

1. ในขั้นตอนแรกให้เราทำการ back up เว็บของเราให้เรียบร้อยก่อนเลยครับ เพราะมันจะมีการย้าย Directory จาก public_html ไปสู่ private_html ดูวิธีการ backup เว็บ WordPress ได้ที่บทความนี้ครับ วิธี backup เว็บไซต์ WordPress โดยใช้ปลั๊กอิน All in one WP Migration

2. หลังจากนั้นให้เข้าไปที่ DirectAdmin แล้วให้ไปที่หน้า overview ในส่วนของ Softaculous apps installer ให้คลิก remove ลบเว็บเดิมของเราทิ้งไปเลยครับ ^_^

3. ให้เข้าไปติดตั้ง WordPress ใหม่อีกครั้งครับ ผ่าน Softaculous apps installer ในส่วนของ Choose Protocol ให้เลือกเป็น HTTPS ได้เลยครับ

4. จากนั้นให้เรา Import ไฟล์เว็บที่เราได้ backup ไว้ในตอนแรกกลับเข้าไปใหม่ครับ ด้วยปลั๊กอิน All in one WP Migration อีกครั้ง โดยดูขั้นตอนการย้ายเว็บ >>คลิกที่นี่<<

5. หลักจากเราย้ายเว็บกลับเข้ามาเรียบร้อยแล้วเราจะพบว่า Web Browser แจ้งว่าเว็บไซต์ของเรามีการเชื่อมต่อแบบเข้ารหัส เป็น HTTPS แล้วครับ

เพราะการติดตั้ง Let’s Encrypt – SSL Certificates ทำให้ URL การเข้าถึงเว็บไซต์ของเราเปลี่ยนไป จาก HTTP เป็น HTTPS ซึ่งจะส่งผลให้ Google หา URL เดิมไม่เจอ ซึ่งอาจเกิดผลเสียทำให้ผู้ชมเว็บไซต์ลดลงได้

วิธีแก้ไขสามารถทำได้โดยทำ 301 Redirect สำหรับ https โดยเฉพาะ วิธีนี้เป็นวิธีที่จะบอก Google และผู้ใช้ทั่วไปว่าเว็บไซต์ของเรา ตอนนี้เปลี่ยนจาก http เป็น https แล้ว รวมไปถึง Redirect ผู้ชมจาก http มาเป็น https ทั้งหมดด้วย

1. ให้เขาไปที่ DirectAdmin แล้วคลิกไปที่ flie manager >> เลือกชื่อ domain ของเรา

2. ให้เข้าไปที่ โฟลเดอร์ private_html

3. ให้ติ๊กเลือกไฟล์ .htaccess

4. ให้คลิก Add to Clipboard

5. จากให้ให้คลิก back กลับไป และให้เข้าไปในโฟลเดอร์ public_html

6. ให้เราคลิก Copy Clipboard Files Here เพื่อวางไฟล์ .htaccess ที่เราได้ coppy เอาไว้

7. คลิก edit เพื่อเข้าไปแก้ไขไฟล์ .htaccess

8. ลบ Code เก่าออกไปทั้งหมด และเพิ่ม Code ด้านล่างนี้เข้าไปครับ จากนั้นให้คลิก save as

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule (.*) https://%{HTTP_HOST}%{REQUEST_URI}

9. ลองเข้าไปพิมพ์ URL แบบเก่าที่เป็น HTTP ลงไปใน Web Browser ดูอีกครั้ง จะเห็นได้เว็บของเราจะ redirect กลับไปที่ URL ใหม่ ที่เป็น HTTPS อยู่เสมอ

ขอบคุณข้อมูลดี ๆ จาก พัดวี ครับ padveewebschool.com

Wordfence บริษัทผู้ให้บริการระบบรักษาความมั่นคงปลอดภัยแก่เว็บไซต์ ออกมาเปิดเผยว่า ได้พบการโจมตีแบบ Brute Force ครั้งใหญ่ โดยมุ่งเป้าไปยังเว็บไซต์ที่ใช้ WordPress ทั่วโลก จุดมุ่งหมายก็เพื่อติดตั้งโปรแกรมขุด Monero บนเว็บไซต์

Wordfence รายงานว่าการโจมตีครั้งนี้เริ่มขึ้นเมื่อวันจันทร์ที่ 18 ธันวาคม เวลาประมาณ 10.00 น. เป้าหมายของโจมตี Brute Force เป็นเว็บไซต์ที่ใช้ WordPress ซึ่งมีการโจมตีมากกว่า 14 ล้านครั้งต่อชั่วโมง แถมการโจมตีมาจากหมายเลข IP ที่แตกต่างกันมากกว่า 10,000 IP เว็บไซต์ที่ใช้ WordPress ที่โดนโจมตีในครั้งนี้มีมากกว่า 190,000 เว็บต่อชั่วโมง

ทางทีมงานของ Wordfence เชื่อว่ามันต้องเกี่ยวข้องกับการรั่วไหลของข้อมูลไฟล์ torrent ที่ได้แชร์ไว้กับ Reddit และ GitHub ซึ่งมีข้อมูล username และ password มากกว่า 1.4 พันล้านรายการซึ่ง Hacker อาจใช้ข้อมูลเหล่านี้มาใช้ในการโจมตีครั้งนี้

สำหรับวิธีการโจมตีในครั้งนี้ Hacker จะทำการแฮ็กเข้าสู่ระบบด้วยบัญชี Admin เมื่อเข้าสู่ระบบได้แล้วก็จะติดตั้งโปรแกรมขุด Monero นอกจากนี้แล้วยังใช้เว็บไซต์ที่ใช้ WordPress ที่ Hacker ทำการแฮ็กได้แล้วทำการโจมตีแบบ Brute Force เว็บไซต์ที่ใช้ WordPress อื่นๆ อีก แต่การกระทำทั้ง 2 อย่างนี้ไม่ได้เกิดขึ้นพร้อมกัน เว็บไซต์ที่ติดตั้งโปรแกรมขุดก็จะทำการขุดอย่างเดียว ไม่ได้โจมตีแบบ Brute Force ไปยังเว็บไซต์ที่ใช้ WordPress อื่นๆ ส่วนเว็บไซต์ที่ถูกทำให้ติดเชื้อแล้วติดตั้งโปรแกรมเพื่อทำการโจมตีเว็บไซต์อื่น ก็จะทำการโจมตีเว็บไซต์อื่นอย่างเดียว ไม่ได้ทำการขุด Monero จากการคาดการณ์คิดว่าน่าจะมีเว็บไซต์ที่ใช้ WordPress ถูกโจมตีมากกว่าหมายเลข IP ที่ถูกใช้ในการโจมตีแบบ Brute Force แน่นอน

ตอนนี้ทาง Wordfence ได้ทำการตรวจสอบ Monero Wallet Address ทั้ง 2 แห่งที่เชื่อมต่อกับการกระทำที่ไม่ถูกต้องนี้ พบว่า Hacker สามารถสร้างรายได้ในการขุด Monero มากกว่า $ 100,000 หรือคิดเป็นเงินไทยประมาณ 3,300,000 บาท แถมมีแนวโน้มที่จะพุ่งสูงขึ้น ซึ่งไม่น่าแปลกใจเลยที่อัตราแลกเปลี่ยนของ Monero มีค่าสูงขึ้นเกือบเท่าตัว ในเดือนนี้ จึงส่งผลให้การเกิดการโจมตีมากขึ้น

ในเดือนนี้ บริษัทรักษาความปลอดภัยได้นำเสนอรายงานเกี่ยวกับมัลแวร์ 3 ตัว ได้แก่ Zealot, Hexmen และ Loapi ที่เป็นมัลแวร์ติดตั้งโปรแกรมขุด Monero ทั้งบนโทรศัพท์มือถือ, พีซี และเครื่อง Server ซึ่งเหมือนกับกรณีนี้ที่ราคาของ Monero เพิ่มสูงขึ้นจนทำให้ผู้ใช้อาการคลั่งทำการ cryptojacking อย่างเหตุการณ์ที่เกิดขึ้นนี้ได้

ที่มา : BLEEPINGCOMPUTER

ที่มาของภาพ : BLEEPINGCOMPUTER, Digital Bankers

ในตอนนี้ความนิยมในการบล็อกโฆษณานั้นเริ่มมีมากขึ้น ทำให่ส่งผลกระทบต่อธุรกิจที่โฆษณาบนเว็บ โดยวิธีการบล็อกโฆษณานั้นมีตั้งแต่บอกผู้ใช้ด้วยถ้อยคำสุภาพจนไปถึงการปรับตำแหน่งโฆษณา ตอนนี้ มีหลายๆ เว็บไซต์เริ่มใช้มาตรการตอบโต้กับระบบการบล็อกโฆษณา ซึ่งเป็นการกระทำที่ทำแบบเงียบๆ และมีขั้นตอนเทคนิคที่ซับซ้อนมาก

ผลการจากสำรวจของมหาวิทยาลัย University of Iowa และ UC Riverside พบว่า เว็บไซต์นับพันเริ่มดำเนินการตอบโต้กับระบบบล็อกโฆษณาแล้ว ผลการสำรวจนี้มาจากการที่ทีมงานนักวิจัยได้ทำการเข้าเว็บไซต์นับพันเว็บหลายๆ ครั้ง โดยมีเว็บที่ใช้การบล็อกโฆษณา และเว็บที่ไม่ใช้บนบราวเซอร์

ภาพจาก : TechCrunch

จากกราฟด้านบน จะเห็นได้ว่า เว็บไซต์ที่ใช้ระบบตรวจจับตัวบล็อกโฆษณาคิดเป็น 30.5% จากเว็บไซต์ 10,000 เว็บ

สำหรับวิธีการที่ใช้ ก็คือ ผู้ให้บริการโฆษณาได้ทำการเขียนสคริปต์เพื่อหลีกเลี่ยงระบบตรวจจับโฆษณา ซึ่งจะทำการหลอกล่อโดยการใช้ภาพ เนื้อหา หรือแท็กที่เหมือนกับโฆษณา เพื่อให้ตัวบล็อกโฆษณาทำงาน จากนั้นก็สั่งให้ปิดแท็กเหล่านั้น เมื่อเว็บไซต์ไม่ได้ทำการบันทึกข้อมูลแท็กเหล่านั้น เว็บบราวเซอร์จะบังคับให้ตัวบล็อกโฆษณาจดจำรูปภาพในรูปแบบแบนเนอร์ โดยจะอธิบายรายละเอียดไว้ว่าเป็นโฆษณาประเภทอะไร แบบไหน เมื่อเว็บไซต์ทำการบันทึกข้อมูลเหล่านี้ หรือทำการจัดวางตำแหน่งของโฆษณาใหม่ ตัวบล็อกโฆษณาจะไม่สามารถตรวจจับได้

งานนี้นอกจากนักวิจัยจะทำการศึกษา และหาวิธีการใหม่ๆ ที่ผู้ให้บริการโฆษณานำมาใช้ นักวิจัยก็ยังได้แนะนำถึงวิธีการที่จะทำให้ตัวบล็อกโฆษณาทำงานได้ โดย

ในภายภาคหน้าอาจจะเกิดวิธีการใหม่ๆ ที่ซับซ้อนมากยิ่งขึ้นจากผู้ให้บริการโฆษณา ทำให้เราต้องคิดค้นหาวิธีการที่จะรับมือกันต่อไป ซึ่งเราคงจะได้เห็นการเล่นเกมจับหนูก็เป็นได้

การค้นพบในครั้งนี้ทำให้เราเห็นถึง การแข่งขันกันระหว่าง เว็บไซต์โฆษณากับตัวบล็อกโฆษณาที่ต่างฝ่ายต่างมีการพัฒนาอย่างต่อเนื่อง ฟังดูแล้วอาจจะไม่ดีนัก เพราะถ้ามีตัวบล็อกโฆษณา ผู้ให้บริการ หรือผู้จัดทำโฆษณาก็จะขาดรายได้ไป แต่ถ้าไม่มีตัวบล็อกโฆษณา โฆษณาก็จะสร้างความรำคาญให้กับผู้ใช้งานได้

ที่มา : TechCrunch, engadget

นักวิจัยด้านความปลอดภัยชาวอินเดีย Ashutosh Barot ได้ออกมาแจ้งเตือนเกี่ยวกับช่องโหว่ Cross-Site Request Forgery (CSRF) ใน phpMyAdmin เวอร์ชั่น 4.7.x (ตั้งแต่เวอร์ชั่น 4.7.6 ลงไป) ช่องโหว่นี้เปิดช่องให้ Hacker สามารถปลอมแปลงคำขอ โดยใช้ URL ที่สร้างขึ้นมาเป็นพิเศษเพื่อรันสคริปต์ในเว็บเบราเซอร์เมื่อ URL ถูกคลิก Hacker จะใช้ช่องโหว่นี้เพื่อดำเนินการในระบบฐานข้อมูล phpMyAdmin ได้ เช่น สามารถทำการลบข้อมูล แก้ไขข้อมูล เพิ่มฐานข้อมูล หรือลบ Table ฐานข้อมูลได้

CSRF เป็นการโจมตีเว็บ โดย Hacker จะปลอมแปลงคำขอ โดยใช้ URL ที่สร้างขึ้นมาเป็นพิเศษ โดย Hacker จะใช้วิธีการหลอกผู้ใช้ให้คลิก URL จากนั้นจะใช้ช่องโหว่นี้ดำเนินการเข้าสู่ระบบในฐานะผู้ดูแลระบบ เมื่อเข้าสู่ระบบได้แล้วจะทำการดำเนินการบางอย่างที่เป็นอันตรายต่อผู้ใช้งาน เช่น ข้อมูลธุรกรรมทางการเงิน เป็นต้น

นี่เป็นวิดีโอที่ Barot ได้สาธิตถึงวิธีการของ Hacker ในการลบ (Drop) Table ของฐานข้อมูล โดยที่ผู้ดูแลระบบไม่รู้ตัวเลย

ที่มาวิดีโอ : The Hacker News

เว็บไซต์ส่วนมากสร้างขึ้นด้วย WordPress, Joomla และ CMS อื่นๆ อีกทั้งผู้ให้บริการโฮสต์ติ้งยังนิยมใช้ phpMyAdmin เพราะสะดวกในการจัดการฐานข้อมูล โดยทั่วไป phpMyAdmin จะขอใช้คำสั่ง GET หลังจากนั้นจะขอใช้คำสั่ง POST เพื่อเข้าสู่การจัดการฐานข้อมูล ไม่ว่าจะเป็นการใช้คำสั่ง DROP TABLE table_name; ซึ่งการขอใช้คำสั่ง GET นี้จะต้องป้องกันจากการโจมตีแบบ CSRF ได้ แต่ในกรณีนี้ เมื่อมีใช้คำขอ POST โดยส่งผ่านทาง URL และเมื่อผู้ดูแลระบบคลิกที่ URL นั้น แล้ว Hacker ก็จะสามารดำเนินการโจมตีด้วยการ drop table database query แต่ถึงกระนั้น มันก็เป็นเรื่องยุ่งยากเพราะ การที่จะสร้าง URL เพื่อใช้ในการโจมตีแบบ CSRF Hacker จะต้องทราบ database and table เสียก่อน และหากสร้าง URL ได้แล้ว เมื่อผู้ดูแลระบบทำการคลิกที่ URL นั้น จากนั้นถ้าผู้ดูแลระบบทำการ query ฐานข้อมูลโดยคลิกที่ปุ่ม เพิ่ม ลบ หรือปุ่มอื่นๆ จาก URL ที่ Hacker สร้างมานั้นจะมีข้อมูล ชื่อฐานข้อมูล กับตารางฐานข้อมูลทันที

Barot ได้กล่าวอีกว่า ช่องโหว่นี้อาจทำให้มีการเปิดเผยข้อมูลที่สำคัญ เนื่องจาก URL จะถูกเก็บไว้ในที่ต่างๆ ไม่ว่าจะเป็น ประวัติการเข้าชมในบราวเซอร์, SIEM logs, Firewall Logs, ISP Logs และที่อื่นๆ โดยการโจมตี CSRF จะเริ่มทำงานก็ต่อเมื่อสิทธิ์ของผู้ใช้ได้รับการตรวจสอบสิทธิ์แล้วว่าสามารถเข้าใช้งานใน cPanel และ phpMyAdmin ได้ และเมื่อมีการปิด cPanel และ phpMyAdmin การโจมตีก็จะหยุดลง ซึ่ง Hacker จะใช้ประโยชน์จากช่องโหว่นี้ได้ก็ต่อเมื่อมีผู้ใช้งานเท่านั้น ดังนั้นความรุนแรงของช่องโหว่นี้จึงอยู่ในระดับ ปานกลาง

Barot ได้รายงานช่องโหว่นี้ไปยังผู้พัฒนา phpMyAdmin และได้ออก phpMyAdmin เวอร์ชัน 4.7.7 เพื่อแก้ไขปัญหาที่เกิดขึ้น ดังนั้นผู้ดูแลระบบควรทำการอัปเดตโดยเร็ว

ที่มา : CYBER WORLD MIRROR, The Hacker News

แจ้งเตือนเว็บล่มผ่าน Line ฟรีโดยใช้ IFTTT แอพที่ช่วยเชื่อม services ต่าง ๆ และแจ้งเตือนเรา ยิ่งกว่ามีเลขาส่วนตัวซะอีก ลงแอพนี้ไว้เปรียบเสมือนมีจาวิสคอยเป็นผู้ช่วยเราเลย มันจะคอยแจ้งเตือนเราทุกอย่างตามที่เราตั้งเงื่อนไขไว้ มาดูกันว่าเจ๋งยังไง

จริง ๆ แล้วผมเคยเขียนบทความ UptimeRobot บริการฟรีที่ช่วยแจ้งเตือนเมื่อเว็บล่ม ไว้ แล้วก็ใช้วิธีนี้มาตลอดจนมาเจอวิธีที่ผมกำลังจะบอกต่อไปนี้ ทำเอาผมลังเลเลยว่าจะเปลี่ยนมาใช้วิธีนี้ดีไหม มันเจ๋งตรงที่ Notice เข้า Line ส่วนตัวหรือกรุ๊ปไลน์ก็ยังได้โคตรเจ๋งเลยว่ามั๊ย

วิธีที่ว่าก็คือใช้แอพ IFTTT โหลดมาแล้วก็สมัครสมาชิกก่อน เสร็จแล้วก็ไปสร้าง เงื่อนไข (Applets) ได้เลยจะเชื่อมกับ Services อะไรก็เลือกเอา มีให้เชื่อมเยอะมาก ๆ ผมไม่เขียนวิธีใช้งานบอกล่ะกันลองไปเล่นกันดู เพราะมันใช้ง่ายโคตร ๆ มั่นใจว่าใช้เป็นกันทุกคน

User ทั่วไปก็สามารถทำได้เพราะมันใช้งานง่ายมาก ลองโหลดไปใช้กันดูครับ รับรองชีวิตง่ายขึ้นอีกเยอะ

ส่วนวิธีแจ้งเตือนเว็บล่มก็แล้วใครถนัดนะครับว่าจะใช้วิธีไหน ผมแนะนำเป็น 2 วิธีนี้ครับใช้ง่ายไม่ต้องใช้ความรู้ด้านเทคนิคก็ทำได้

ตั้งให้แจ้งเตือนส่งเข้าเมลเราแล้วเราค่อยไปสร้าง Applets ใน IFTTT ให้ส่งเข้ากรุ๊ปไลน์หรือเข้า Slack

IFTTT มันทำอะไรได้เยอะมาก ๆ กว่าแค่แจ้งเตือนเว็บล่ม ขึ้นอยู่กับว่าเราตั้งเงื่อนไขอะไรไว้ยกตัวอย่างเช่น

ตัวอย่างก็ประมาณนี้ ขึ้นอยู่กับไอเดียของเรา ว่าจะตั้งเงื่อนไข (Applets) ไว้ยังไง ตอนแรกผมตั้งใจไว้ว่าจะเขียนโปรแกรมเช็ควันเกิดพนักงานในออฟฟิศแล้วส่งคำอวยพรวันเกิดผ่าน Line Notify เข้าไปที่กรุ๊ปไลน์บริษัท พอมาเจอวิธีนี้ ผมไม่ต้องเขียนโปรแกรมเลย สบายมาก ๆ ใครมีไอเดียสร้าง Applets เจ๋ง ๆ ก็มาแชร์กันบ้างนะครับ

ขอบคุณข้อมูลดี ๆ จาก CodingDee.com

ICANN มีความสำคัญและบทบาทหน้าที่อะไร และเกี่ยวข้องอย่างไรกับ สพธอ. สามารถติดตามได้ที่

5 สิ่งควรรู้ เกี่ยวกับ ICANN

ขอบคุณที่มา: ETDA | Electronic Transactions Development Agency (Public Organization).